Les QR codes sont devenus omniprésents dans notre quotidien depuis la pandémie. Restaurants, transports, paiements, authentification, ces petits carrés noirs et blancs facilitent grandement nos interactions. Cependant, cette popularité croissante a également attiré un nouveau type de menance : le QR code malveillant, aussi appelé « quishing ».

Qu’est-ce que le quishing exactement ?

Le quishing, contraction de « QR » et « phishing », représente une évolution des techniques d’hameçonnage. Contrairement au phishing classique qui s’appuie principalement sur l’envoi d’emails frauduleux contenant des liens suspects, le quishing utilise des QR codes malveillants pour diriger les victimes vers des sites web piégés ou déclencher des actions sur leurs appareils.

Cette technique exploite la confiance naturelle que les utilisateurs accordent aux QR codes. En effet, ces derniers sont généralement perçus comme des outils pratiques et sécurisés, ce qui rend les victimes moins méfiantes lorsqu’elles les scannent. Les cybercriminels profitent de cette perception pour dissimuler leurs intentions malveillantes derrière une interface apparemment anodine.

Le principe du quishing repose sur l’impossibilité, pour un utilisateur de déchiffrer visuellement le contenu d’un QR code. Contrairement à un lien classique où l’URL est visible et peut éveiller les soupçons, surtout avec les campagnes de sensibilisation à l’école ou en entreprise. Un QR code malveillant, lui, masque parfaitement sa destination finale, ne révélant son véritable objectif qu’après avoir été scanné.

Il n’est pas possible à l’oeil nu de détecter un QR code sain d’un QR code malveillant.

Comprendre le fonctionnement d’un QR code

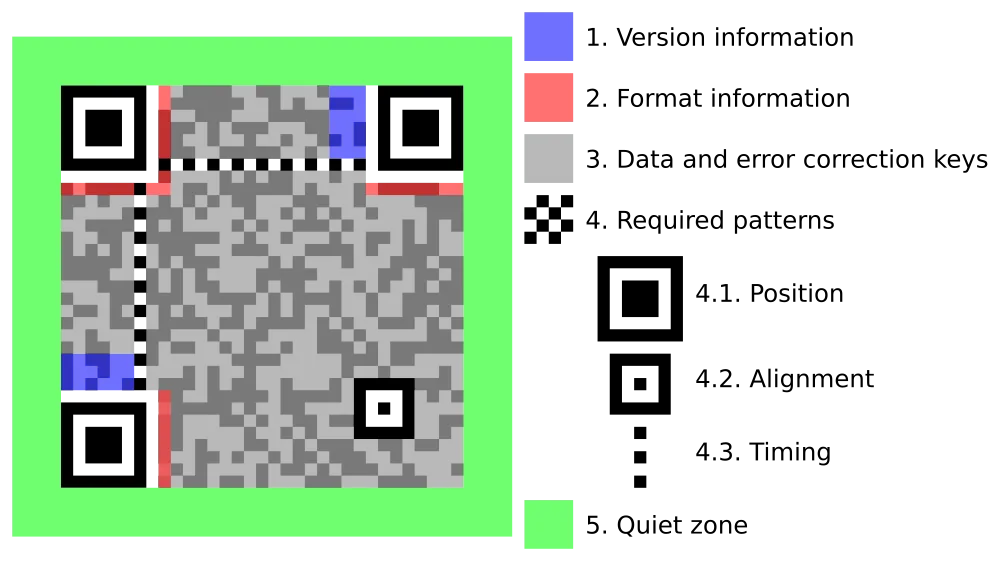

Avant d’aborder les aspects malveillants, il convient de comprendre le mécanisme fondamental des QR codes légitimes. Un QR code, abréviation de « Quick Response Code », constitue essentiellement une matrice bidimensionnelle capable de stocker diverses informations sous forme de motifs géométriques noirs et blancs.

Techniquement, un QR code fonctionne comme un code-barres évolué pouvant contenir jusqu’à 4 296 caractères alphanumériques. Contrairement aux codes-barres traditionnels qui ne stockent que des chiffres, les QR codes peuvent encoder des URLs, du texte, des numéros de téléphone, des adresses email, ou même des informations de connexion Wi-Fi. Cette polyvalence explique leur adoption massive dans de nombreux secteurs.

Source

Lorsque vous scannez un QR code avec votre smartphone, l’appareil photo capture l’image du code, et une application dédiée instantanément les motifs géométriques pour extraire l’information encodée. Le processus s’appuie sur des algorithmes de correction d’erreur, permettant au code de fonctionner même s’il est partiellement endommagé ou sale, un autre avantage majeur.

La sécurité d’un QR code légitime repose sur la confiance accordée à la source qui l’a généré et diffusé. Un restaurant officiel, une administration, ou une entreprise reconnue n’a aucun intérêt à créer des codes malveillants. Cette relation de confiance naturelle constitue précisément la faille que les cybercriminels exploitent dans leurs attaques de quishing.

Comment fonctionne techniquement un QR code malveillant ?

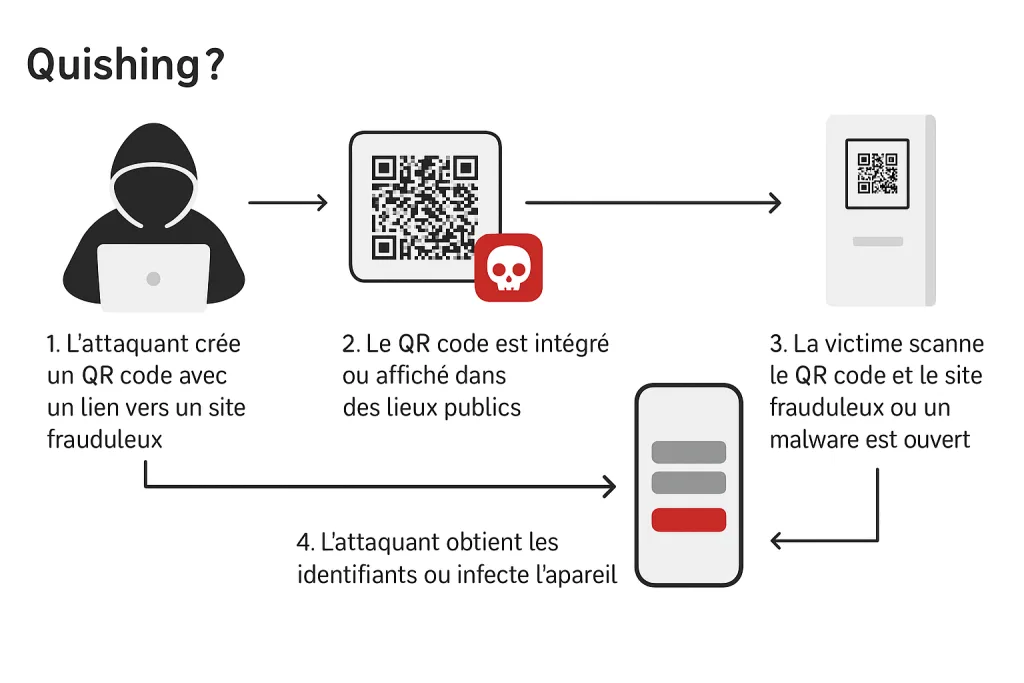

La création d’un QR code malveillant suit un processus relativement simple, ce qui explique en partie la prolifération de cette menace. Les attaquants commencent par créer un site web frauduleux ou configurer un serveur malveillant destiné à héberger leur contenu piégé. Ce site peut imiter l’apparence d’un service légitime, comme une banque, un réseau social, ou une plateforme de commerce électronique. Cette étape est similaire à celle du phishing.

Une fois le site frauduleux en place, les cybercriminels génèrent un QR code pointant vers cette destination malveillante à l’aide d’outils gratuits disponibles en ligne. Ces générateurs de QR codes ne vérifient pas la nature du contenu vers lequel ils pointent, permettant ainsi la création de codes malveillants sans restriction.

L’étape suivante consiste à distribuer ces QR codes malveillants dans des environnements où ils passeront inaperçus. Les attaquants peuvent les imprimer sur de faux flyers, les coller par-dessus des QR codes légitimes existants, ou les diffuser via des canaux comme les réseaux sociaux ou les applications de messagerie.

Lorsqu’une victime scanne le QR code malveillant, plusieurs scénarios peuvent se produire selon les intentions de l’attaqueur. Le code peut rediriger vers un faux site web avec formulaire pour voler des identifiants, déclencher le téléchargement automatique d’une application malveillante, ou encore initier un appel ou l’envoi d’un SMS vers un numéro surtaxé en fonction du système d’exploitation.

Les différentes variantes d’attaques par QR code malveillant

Le quishing se décline en plusieurs variantes, chacune adaptée à des objectifs spécifiques.

Données personnelles

La plus courante reste le vol d’identifiants par redirection vers de fausses pages de connexion. Dans ce cas, l’utilisateur qui scanne le QR code malveillant est dirigé vers un site imitant parfaitement l’interface d’un service populaire comme Gmail, Facebook, ou son espace bancaire en ligne.

En juillet 2024, Netskope Threat Labs a observé une augmentation de 2 000 % du trafic vers des pages de phishing diffusées via Microsoft Sway, ciblant principalement les identifiants Microsoft 365.

Fonctionnalités natives

Une autre variante particulièrement insidieuse consiste à exploiter les fonctionnalités natives des smartphones. Certains QR codes malveillants peuvent déclencher automatiquement des actions comme l’envoi d’emails, la composition de numéros de téléphone, ou l’ajout de contacts dans le répertoire. Ces actions, bien qu’apparemment anodines, peuvent servir à confirmer la validité d’un numéro de téléphone ou d’une adresse email pour des campagnes de spam ultérieures. Les cybercriminels exploitent également les QR codes pour distribuer des applications malveillantes.

Cryptomonnaies

Plus récemment, des cas de quishing exploitant les cryptomonnaies ont été observés. Les attaquants créent de faux QR codes d’adresses de portefeuilles numériques, détournant ainsi les transactions vers leurs propres comptes. Cette technique cible principalement les utilisateurs de distributeurs automatiques de Bitcoin ou les participants à des événements liés aux cryptomonnaies.

Reconnaître les signes d’un QR code malveillant

Identifier un QR code malveillant avant de le scanner représente un défi de taille, mais plusieurs indicateurs peuvent éveiller vos soupçons. Le contexte dans lequel vous rencontrez le QR code constitue le premier élément d’analyse :

- Méfiez-vous des codes collés par-dessus d’autres supports, particulièrement sur des affiches officielles, des menus de restaurant, ou des panneaux d’information publique.

- L’emplacement du QR code peut également révéler des intentions malveillantes. Des codes placés dans des lieux de passage dense, comme les transports en commun ou les centres commerciaux, sans contexte commercial ou informatif évident, doivent éveiller votre vigilance.

- De même, les QR codes reçus par email ou via des réseaux sociaux de la part d’expéditeurs inconnus présentent un risque élevé.

- En septembre 2024, des employés de Sophos ont été ciblés par des emails de spearphishing contenant des QR codes dans des pièces jointes PDF, illustrant parfaitement la sophistication croissante de ces attaques.

- La qualité visuelle du support peut aussi constituer un indice. Des autocollants de mauvaise qualité, des impressions floues, ou des codes visiblement collés par-dessus d’autres éléments suggèrent souvent une manipulation frauduleuse.

Certaines applications de lecture de QR codes affichent l’URL de destination avant de vous y rediriger. Profitez de cette fonctionnalité pour examiner l’adresse web. Les URLs suspectes comportent souvent des fautes d’orthographe, des extensions de domaine inhabituelles, ou des raccourcisseurs d’URL qui masquent la destination réelle.

La vérification de l’URL n’est parfois pas suffisante. Une variante particulièrement insidieuse exploite Microsoft Sway pour héberger des pages de phishing légitimes en apparence. Les attaquants exploitent le domaine légitime « sway.cloud.microsoft » pour diffuser des URL valides correspondant à des pages hébergées sur le service officiel de Microsoft, rendant la détection extrêmement difficile.

Certaines campagnes de quishing utilisent Cloudflare Turnstile comme couche de protection supplémentaire contre les scanners de sites web statiques, empêchant ainsi les domaines d’acquérir une mauvaise réputation.

Bonnes pratiques pour se protéger du quishing

La protection contre le quishing repose principalement sur l’adoption de bonnes pratiques lors de l’utilisation des QR codes. La première règle consiste à faire preuve de prudence et à réfléchir avant de scanner tout QR code rencontré dans votre environnement. Posez-vous systématiquement la question de la légitimité du code et de la pertinence de le scanner dans le contexte où vous le trouvez.

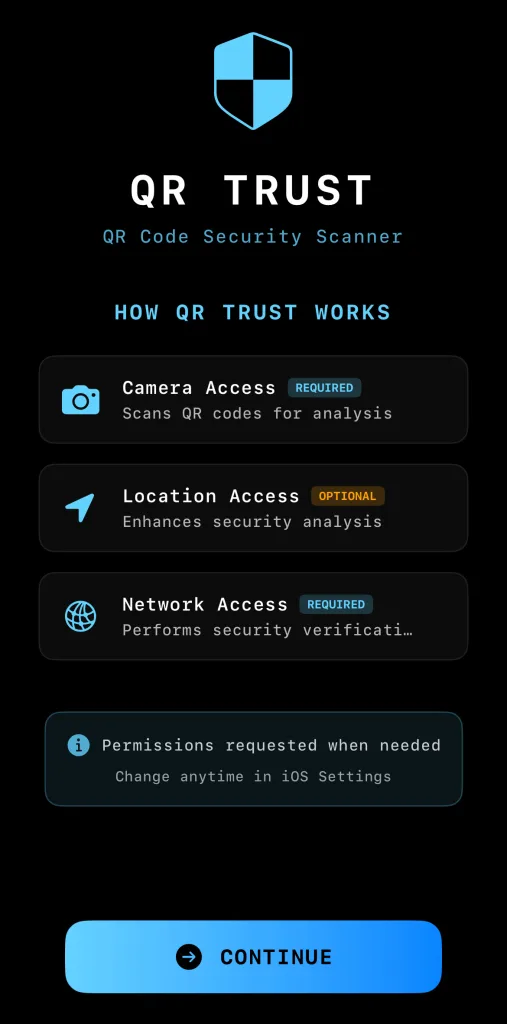

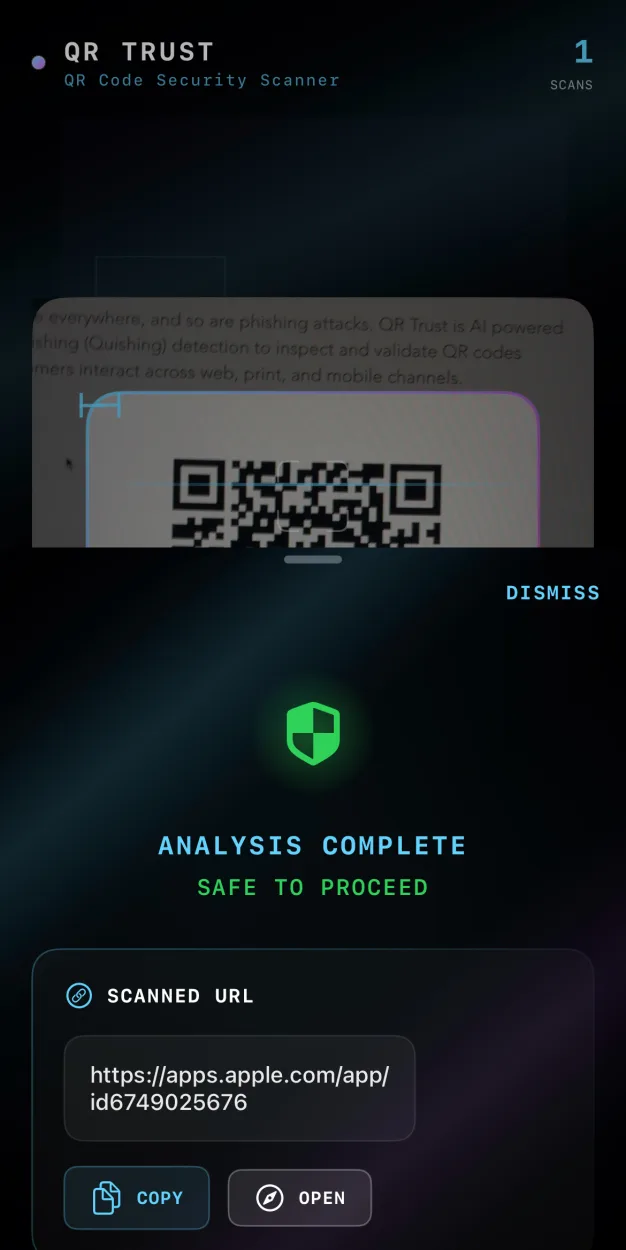

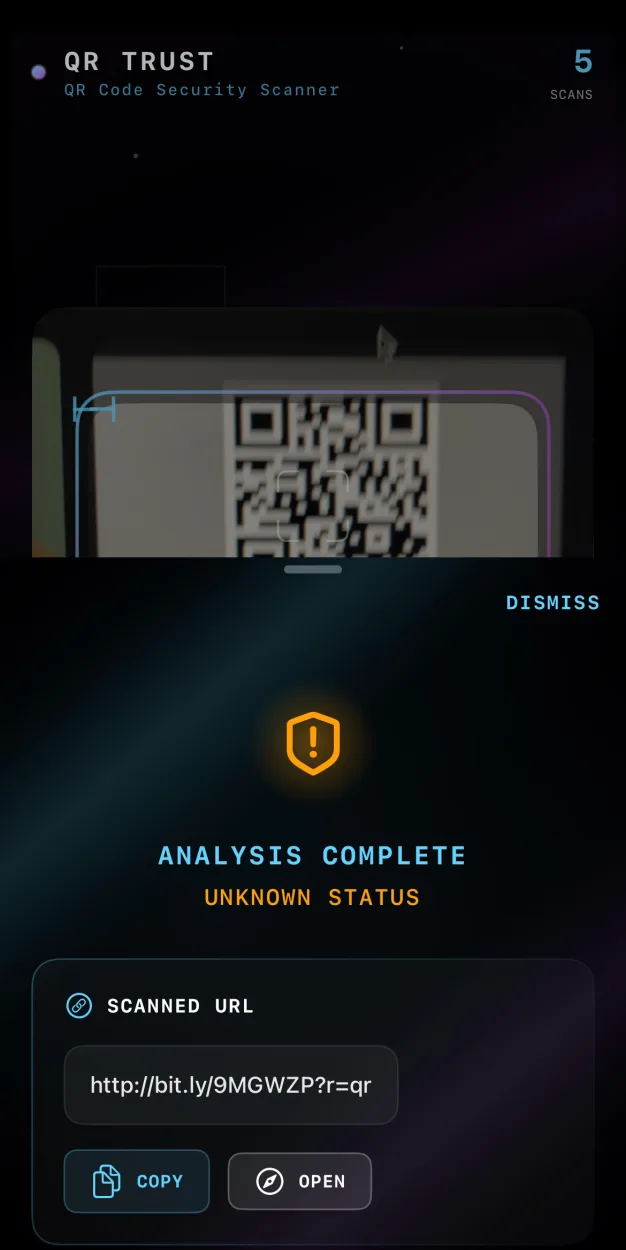

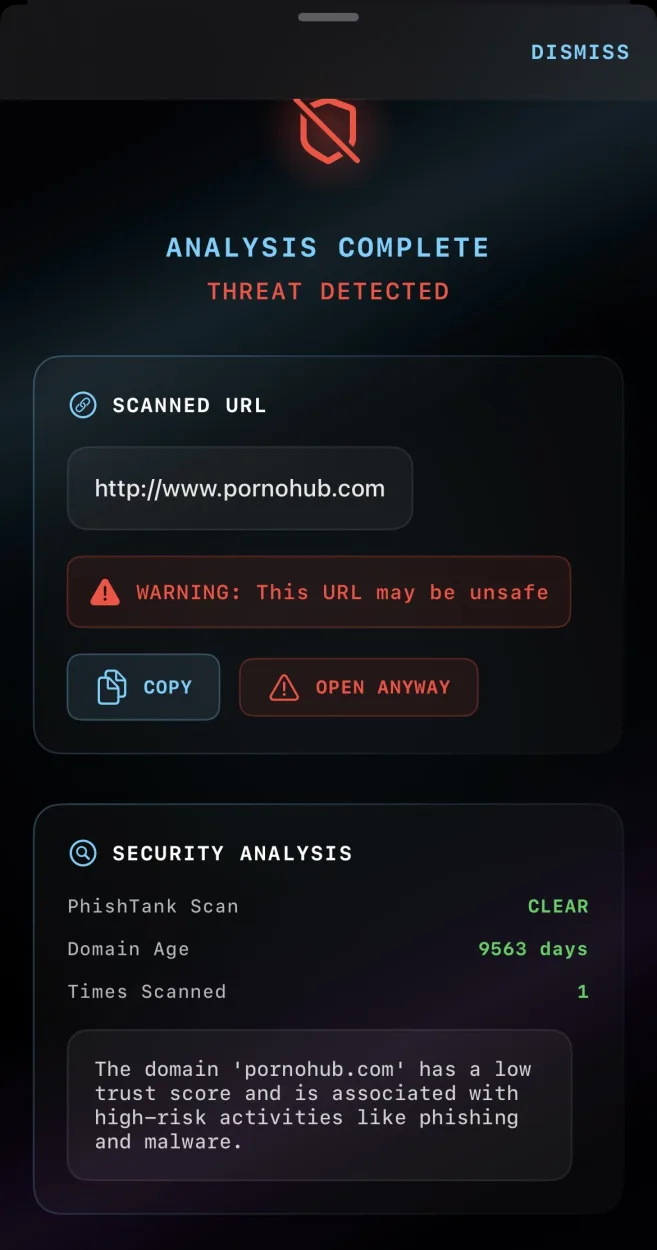

Par exemple, QR Trust de l’entreprise Qerberos. J’ai d’ailleurs eu la chance de rencontrer son fondateur, Angus Chen, durant un voyage en Estonie à l’occasion de l’édition CyberWizards 2025.

Il nous explique pourquoi il a créé cette application :

My mother fell victim of cyber crime. Our family suffered mentally, physically and financially. Seniors are among the most vulnerable populations in society. I felt the need to fight QR code phishing that has become a global problem – Angus Chen

Traduction : Ma mère a été victime d’un cybercrime. Notre famille a souffert mentalement, physiquement et financièrement. Les personnes âgées comptent parmi les populations les plus vulnérables de la société. J’ai ressenti le besoin de lutter contre le phishing par QR code, devenu un problème mondial.

L’usage de ce type d’applications est très simple :

- Vous téléchargez l’application, pour QR Trust sur l’App Store.

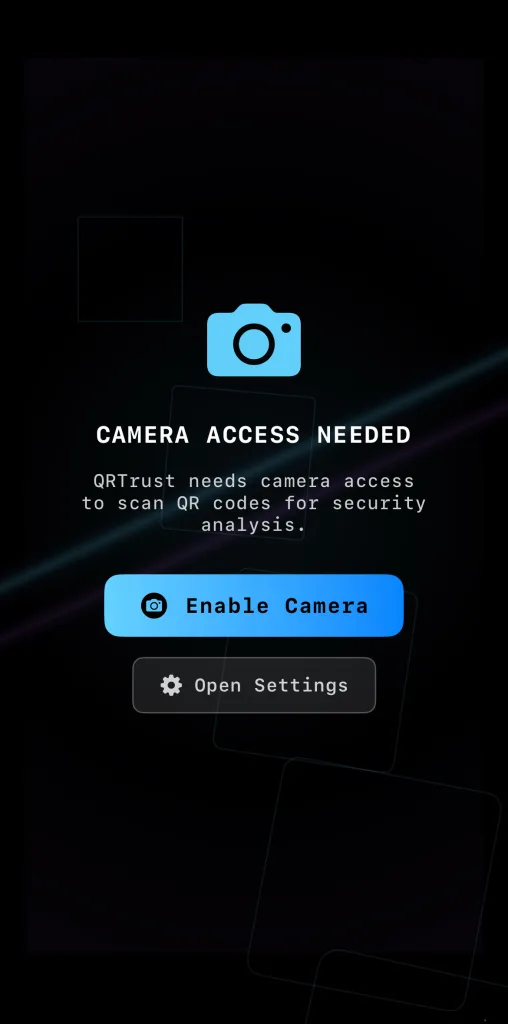

- Vous autorisez l’accès à la caméra et au réseau (obligatoire). Vous pouvez autoriser l’accès à la position géographique pour faire de la corrélation.

- C’est tout, place au premier scan !

Quand vous réalisez un scan, vous pouvez avoir trois types de résultats :

- Safe

- Unknown

- Threat detected

Utiliser des applications spécialisées

Privilégiez l’utilisation d’applications de lecture de QR codes qui affichent l’URL de destination avant de vous y rediriger. Cette fonctionnalité, présente dans de nombreuses applications spécialisées, vous permet d’examiner la destination et de détecter d’éventuelles anomalies avant de procéder à la navigation.

Attention à vos informations

Évitez de saisir des informations sensibles sur des sites web accessibles via des QR codes, particulièrement des identifiants de connexion, des informations bancaires, ou des données personnelles. Si vous devez absolument accéder à un service, préférez naviguer directement vers le site officiel en tapant l’URL dans votre navigateur.

Faire ses mises à jour

Maintenez vos applications et votre système d’exploitation à jour. Les mises à jour de sécurité corrigent régulièrement des vulnérabilités qui pourraient être exploitées par des QR codes malveillants redirigeant vers des sites compromettre votre appareil.

L’évolution du quishing et les tendances futures

Le quishing continue d’évoluer à mesure que les cybercriminels perfectionnent leurs techniques et s’adaptent aux nouvelles technologies. L’intégration croissante des QR codes dans nos habitudes de consommation, accélérée par la post-pandémie, offre aux attaquants un terrain de jeu en constante expansion. Les bornes de recharge électriques contribuent également à cette expansion.

L’émergence de nouvelles technologies comme la réalité augmentée ou les paiements contactless ouvre également de nouveaux vecteurs d’attaque pour le quishing. Les cybercriminels commencent à exploiter ces innovations pour créer des expériences utilisateur trompeuses, mêlant monde physique et digital de manière malveillante.

Face à cette menace grandissante, l’industrie développe des solutions de protection de plus en plus sophistiquées. Des systèmes de détection automatique de QR codes malveillants commencent à être intégrés de manière native, offrant une première ligne de défense contre ces attaques.

Que faire en cas de piégeage par un QR code malveillant ?

Si vous suspectez avoir été victime d’une attaque par QR code malveillant, la rapidité de réaction s’avère cruciale pour limiter les dommages potentiels. Votre première action doit consister à déconnecter immédiatement votre appareil du réseau internet pour empêcher toute communication avec les serveurs des attaquants.

Dans le cas où vous auriez saisi des identifiants de connexion sur un site frauduleux, changez immédiatement tous vos mots de passe concernés, en commençant par les comptes les plus sensibles comme votre messagerie électronique, vos services bancaires, ou vos réseaux sociaux. Activez également l’authentification à deux facteurs sur tous vos comptes importants si ce n’est pas déjà fait.

Si l’attaque a entraîné l’installation d’une application suspecte, désinstallez-la immédiatement et effectuez une analyse complète de votre appareil à l’aide d’un logiciel antivirus réputé. N’hésitez pas à faire appel à un professionnel de la sécurité informatique si vous détectez des comportements anormaux persistants.

Signalez l’incident aux autorités compétentes, notamment à la plateforme Cybermalveillance.gouv.fr en France, qui collecte et traite les signalements de cyberattaques. Ce signalement contribue à alimenter les bases de données de menaces et peut aider à identifier les campagnes d’attaque en cours.

QR code malveillant : questions fréquentes

Un QR code malveillant est un code QR créé par des cybercriminels pour rediriger les utilisateurs vers des sites frauduleux, installer des logiciels malveillants ou voler des informations personnelles dans le cadre d’attaques de quishing.

Les signes d’un QR code dangereux incluent : un placement suspect (collé par-dessus un autre code), un contexte inhabituel, une qualité d’impression médiocre, ou une provenance douteuse (email non sollicité, réseaux sociaux) et un URL non-officiel mais il vous faut une application compatible.

Oui, le quishing peut causer des dommages : vol d’identifiants, installation de malwares, fraude financière, ou usurpation d’identité. La discrétion de cette attaque la rend particulièrement efficace.

Utilisez une application de lecture QR qui affiche l’URL avant redirection, évitez de scanner des codes suspects, ne saisissez jamais d’informations sensibles via un QR code, et maintenez vos appareils à jour.

Déconnectez immédiatement votre appareil d’internet, changez vos mots de passe importants, désinstallez toute application suspecte, analysez votre appareil avec un antivirus et signalez l’incident à votre équipe Cyber dans le cadre professionnel. Dans le cadre personnel, si cela dégénère, portez plainte également.

Laisser un commentaire